Mitos de la seguridad móvil #1: no existe el malware móvil

En repetidas ocasiones, especulaciones y conjeturas sobre el estado de la seguridad informática en determinada plataforma pueden traducirse en conceptos erróneos que se aferran al inconsciente colectivo y dan lugar a peligrosas creencias entre los usuarios; creencias que resultan decisivas al momento de determinar qué medidas de seguridad se tomarán para proteger los datos almacenados.

El mundo móvil no ha quedado exento de esta conducta social. Así, muchos usuarios aún hoy creen que no existe el malware móvil que afecte a teléfonos y tabletas inteligentes; por tanto, desestiman los peligros que una infección encierra y las graves consecuencias que puede acarrear.

Anteriormente estuvimos desmitificando algunos mitos sobre malware y creencias incorrectas en seguridad informática. Ahora ha llegado el momento de centrarnos en el mundo móvil. ¡Acompáñanos en esta serie de artículos!

Mito #1: No existe el malware móvil… aún menos para iOS

Luego de explicar a los usuarios cómo el malware se ha convertido en una actividad económica paralela, es tiempo de develar que estos códigos maliciosos también causan estragos en dispositivos móviles. Muchos permanecen incrédulos; algunos pocos se asombran. Lo cierto es que las cifras de nuevas variantes de códigos maliciosos que son producidas día a día no muestran señales de decrecer.

En lo que a Android respecta, la tasa de detección de nuevas muestras maliciosas promedia lasdos centenas mensuales. Dentro de las familias que mayor crecimiento han tenido, el malwarededicado al envío de mensajes SMS a números Premium, el spyware y el ransomware son las que ocupan los primeros lugares de la lista.

Esta tendencia es preocupante, puesto que se trata de códigos que tienen consecuencias sumamente perjudiciales para los dueños de los terminales: pérdida de información sensible, inutilización de los dispositivos y verdaderos gastos económicos.

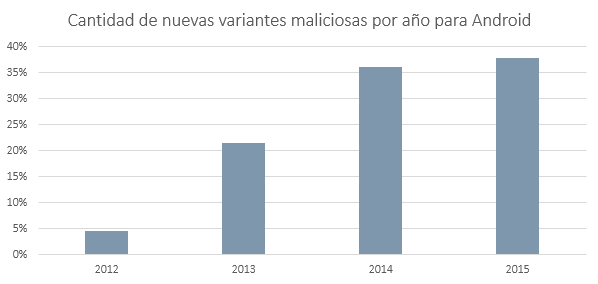

A continuación se ilustra la cantidad de nuevas variantes de códigos maliciosos que se detectan año a año hasta la fecha:

A lo largo de 2015 pudimos observar nuevas muestras que causaron estragos a nivel global. Una de ellas fue Android/Lockerpin: un agresivo ransomware para Android capaz de cambiar el código PIN del equipo e inutilizarlo.

Tal vez lo más curioso del año fue una importante tendencia a encontrar malware en plataformas oficiales para la distribución de aplicaciones. Variantes de scareware disponibles en la Play Store, enmascaradas de trucos para el popular juego Minecraft, con más de 600 mil usuarios infectados;phishing orientado a robar credenciales de Facebook instalado más de 500 mil veces; o una cincuentena de troyanos clicker de sitios pornográficos.

¿Y qué ocurre con iOS?

Extenso ha sido el debate de los aficionados en cuanto a las diferencias que los esquemas de seguridad de iOS y Android ostentan, sus ventajas y desventajas para protección que brinda la plataforma a sus usuarios más inexpertos. En tanto, muchos usuarios de iOS descuidan su seguridad por asegurar que no existen códigos maliciosos dirigidos a este sistema operativo.

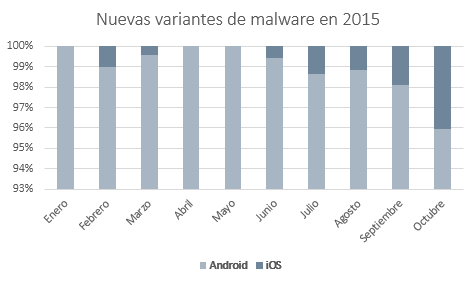

Aunque la cantidad de malware conocido para iOS continúa representando porcentajes menores cuando es contrastada con la enorme diversidad de malware para Android, la incidencia de códigos maliciosos en esta plataforma es innegable. Si analizamos el aumento en la cantidad de familias maliciosas para esta plataforma durante 2015, vemos cómo este valor se acrecienta de manera exponencial hacia fines de este año.

En este sentido podemos recordar algunos de los contratiempos que sufrió Apple en materia de seguridad móvil. No mucho tiempo atrás advertíamos a nuestros lectores cómo la compañía debió remover de su App Store más de 300 aplicaciones para iOS infectadas con malware, luego de que se confirmara un problema en su seguridad. Este ataque, denominado XCodeGhost, fue un ingenioso y efectivo asalto que ha conseguido hacer pasar por seguras varias decenas de aplicaciones infectadas.

Poco después del hecho, investigadores encontraron otras 256 aplicaciones que violaban la política de privacidad de la App Store de Apple, la cual prohíbe la recolección de direcciones de correo electrónico, aplicaciones instaladas, números de serie y otra información de identificación personal que se pueda utilizar para rastrear usuarios. Estas aplicaciones representaron una invasión a la privacidad de los usuarios que las descargaron, estimados en un millón.

Tampoco podemos dejar de mencionar a YiSpecter: un nuevo malware para iOS que se aprovecha de API privadas en el sistema operativo para implementar funcionalidades maliciosas. Lo alarmante de YiSpecter es que afecta a dispositivos iPhone ya sea que tengan hecho el jailbreak o no. Este malware puede descargar, instalar y poner en marcha aplicaciones para iOS arbitrarias, incluso sustituyendo las verídicas ya instaladas en el dispositivo.

¿Qué debes tener en cuenta?

Es importante que los usuarios sepan dejar de lado sus predilecciones al momento de realizar un análisis objetivo de los riesgos que amenazan su información. Las estadísticas nos demuestran queel malware móvil se diversifica a una tasa constante, materializándose como un vector de ataque real.

El punto de inflexión en la protección de los usuarios es que estos comprendan y asimilen las diferentes aristas que reviste esta problemática, para luego evaluar sobre fundamentos sólidos la magnitud de los riesgos a los que están expuestos y las barreras de protección que pueden desplegar para contrarrestarlos.

Créditos imagen: “Promote, Speaker, Megaphone, Hold” de Joe The Goat Farmer, usada bajo CC BY/ Editada por ESET

Fuente: http://www.welivesecurity.com/la-es/2015/

Fecha de consulta: 27 Noviembre 2015